许小红:全vdw光电铁电场效应晶体管集成式内存传感与计算_铁电晶体管 视觉 应用-程序员宅基地

研究背景

随着人工智能(AI)技术逐渐渗透到各个应用领域,市场对计算能力的需求正在快速增长。由于冯诺依曼架构中存储与计算的物理分离,频繁的数据交互所带来的能效问题日益严峻,芯片行业迫切需要在底层计算架构层面进行创新。将内存计算作为人工智能创新的核心,避免了数据处理带来的“内存墙”和“功率墙”,显著提高了数据并行性和能效。

随着新型人工视觉系统的快速发展,对新型视觉器件对外部环境信息的实时采集、高效处理和及时决策提出了新的要求。传统的人工视觉系统将传感器物理地分为存储单元和计算单元,从而在图像传感器节点的处理过程中产生非结构化和冗余数据。受人类视网膜的启发,一种神经形态视觉传感器可以感知光信号,存储信号,并对信息进行预处理,可以模仿人类视网膜的功能。集成感知-存储-计算的神经形态视觉传感器架构有助于避免冯诺依曼架构中数据处理的功耗瓶颈。这将提高整体效率,减少计算延迟以及冗余数据存储。

成果简介

近日,山西师范大学许小红教授,薛武红副教授,复旦大学周鹏教授和南方科技大学周菲迟副教授(共同通讯作者)等合作设计了基于全2D SnS2/h-BN/CuInP2S6(CIPS)的铁电场效应晶体管(Fe-FET),利用光致铁电极化反转实现了优异的存储性能和多功能感知-记忆-计算视觉模拟。

该器件具有超过105的高开/关电流比、>104s的长保留时间、>350个周期的稳定循环寿命和128个多级电流状态(7位)。此外,本文还模拟了突触可塑性的基本特征,包括成对脉冲促进(PPF)、短时程可塑性(STP)、长时程可塑性(LTP)、长时程增强和长时程抑制。用于MNIST手写数字识别的铁电光电储备层计算系统达到了93.62%的高精度。

此外,本文成功地模拟了视网膜样的光适应和巴甫洛夫条件反射。这些结果为开发具有感知-记忆-加工一体化的多级存储器和新型神经形态视觉系统提供了策略。文章以“Integrated In-Memory Sensor and Computing of Artificial Vision Based on Full-vdW Optoelectronic Ferroelectric Field-Effect Transistor”为题发表在著名期刊Advanced Science上。

图文导读

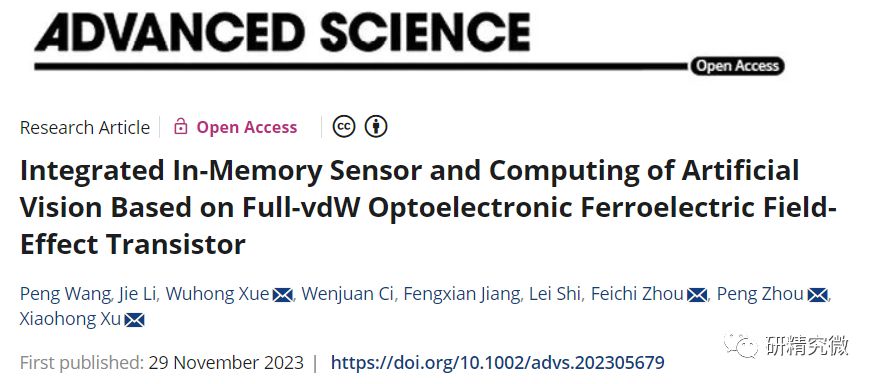

图1. SnS2/h-BN/CIPS基Fe-FET的结构与工作机理。

图2. SnS2/h-BN/CIPS基Fe-FET的存储特性。

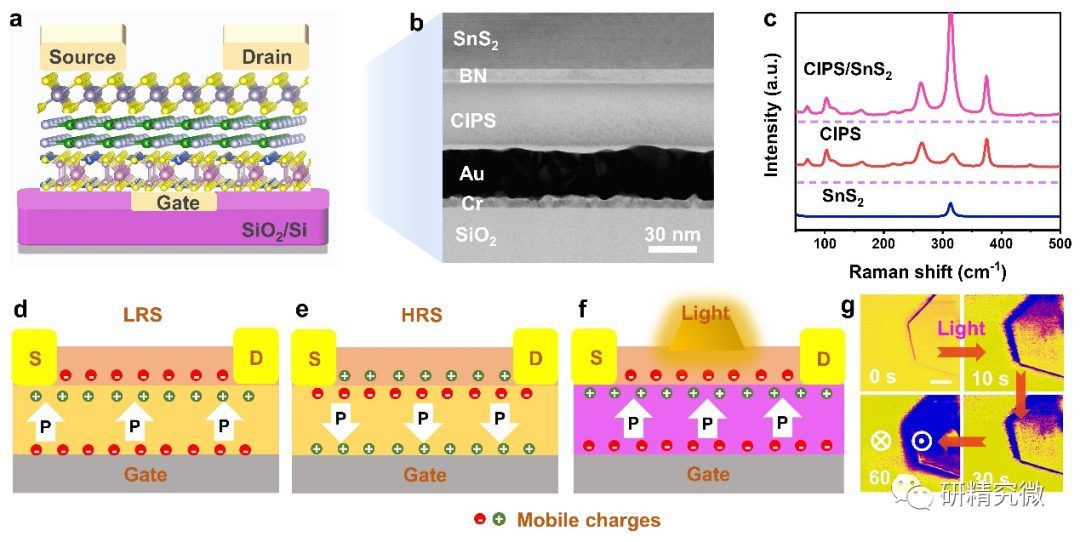

图3. 基于SnS2/h-BN/CIPS vdWH Fe-FET人工突触行为。

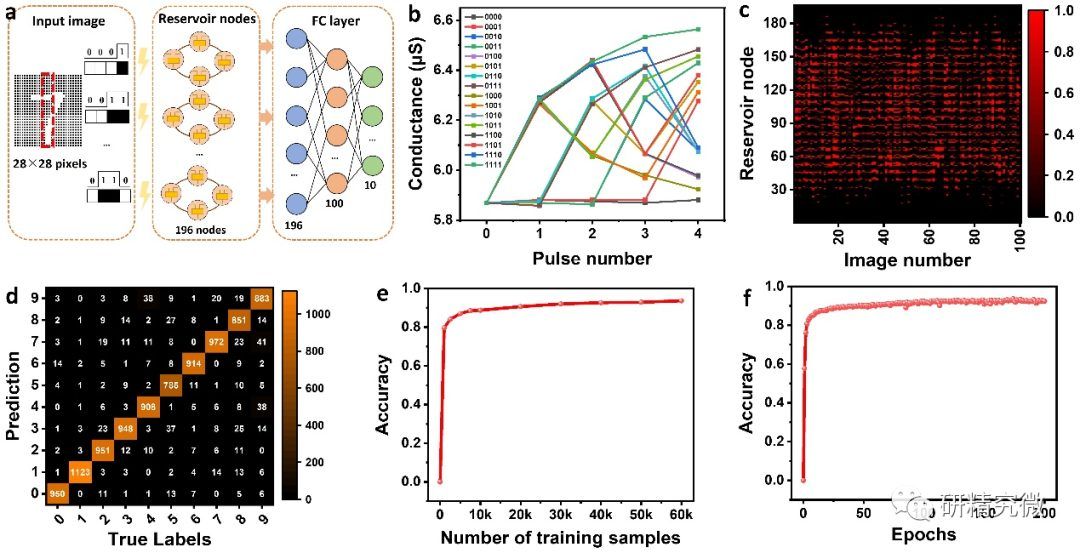

图4. 基于SnS2/h-BN/CIPS vdWH Fe-FET的联想学习和光适应模拟。

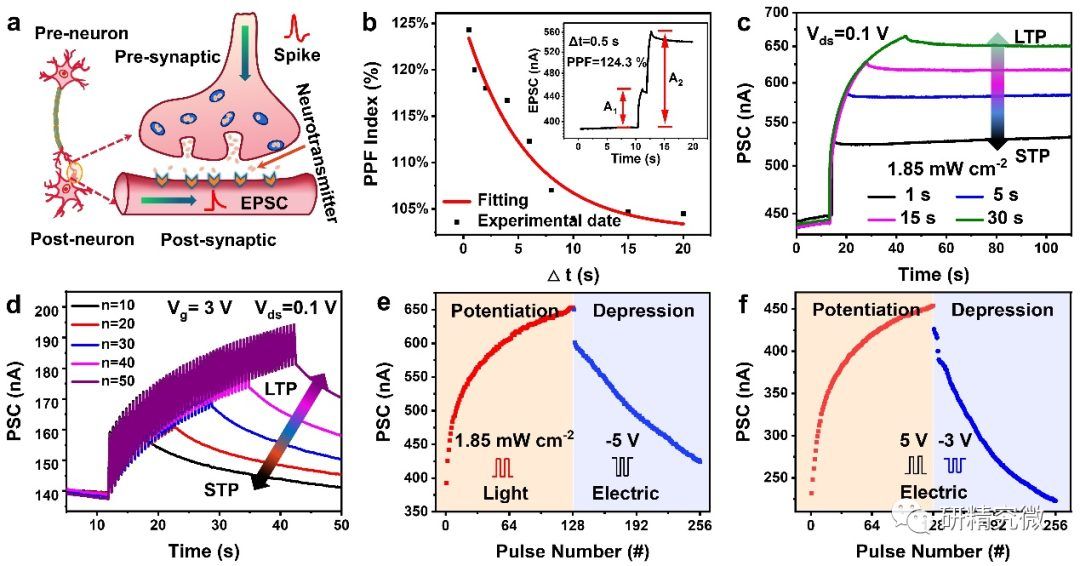

图5. SnS2/h-BN/CIPS基Fe-FET的光电储备池计算实现手写体数字识别。

智能推荐

深度神经网络在训练初期的“梯度消失”或“梯度爆炸”的问题解决:数据标准化(Data Standardization),权重初始化(Weight Initialization),Dropout正则化等_在人工神经网络研究的初始阶段,辛顿针对训练过程中常出现的梯度消失现象, 提供相-程序员宅基地

文章浏览阅读101次。1986年,深度学习(Deep Learning)火爆,它提出了一个名为“深层神经网络”(Deep Neural Networks)的新型机器学习模型。随后几年,神经网络在图像、文本等领域取得了惊艳成果。但是,随着深度学习的应用范围越来越广泛,神经网络在遇到新的任务时出现性能下降或退化的问题。这主要是由于深度神经网络在训练初期面临着“梯度消失”或“梯度爆炸”的问题。_在人工神经网络研究的初始阶段,辛顿针对训练过程中常出现的梯度消失现象, 提供相

kill进程的几种方式_如何kill掉一个进程-程序员宅基地

文章浏览阅读461次。我们会先使用 ps、top 等命令获得进程的 PID,然后使用 kill 命令来杀掉该进程。killall和pkill是相似的,不过如果给出的进程名不完整,killall会报错。当然我们可以向进程发送一个终止运行的信号,此时的 kill 命令才是名至实归。,这样结束掉的进程不会进行资源的清理工作,所以如果你用它来终结掉 vim 的进程,就会发现临时文件 *.swp 没有被删除。命令:pid of xx进程,显示进程的进程号,同上pgrep。这是 kill 命令最主要的用法,也是本文要介绍的内容。_如何kill掉一个进程

Python机器学习:如何使用Python实现人工智能算法?_python做ai算法-程序员宅基地

文章浏览阅读1.9k次。在本文中,我们介绍了Python机器学习的一些基本概念和常用库和框架。我们还提供了一些常用的人工智能算法的Python实现示例,例如线性回归、决策树、神经网络等。如果你想深入了解Python机器学习,我们建议你学习更多的机器学习算法和技术,并通过实践来提高你的技能。Python机器学习是一个快速发展的领域,它提供了许多工具和资源,使你可以轻松地构建和部署机器学习模型。无论你是初学者还是有经验的开发者,Python机器学习都是一个值得学习的领域。_python做ai算法

vue elementui 表格数据 时间格式转换_el ui 转换表格字段时间-程序员宅基地

文章浏览阅读5.9k次,点赞4次,收藏20次。vue elementui 表格 中 时间数据格式转换_el ui 转换表格字段时间

Json格式以及常见的Json解析器_json解析工具-程序员宅基地

文章浏览阅读3.6k次。目录什么是JSON?交换数据JSON 语法JSON 语法规则JSON 数据- 名称和值实例JSON 值JSON 数据类型有效的数据类型JSON 字符串实例JSON 数字实例JSON 对象实例JSON 数组实例JSON 布尔实例JSON 对象对象语法实例访问对象值实例嵌套的 JSON 对象实例实例JSON 数组作为 JSON 对象的数组实例JSON 对象中的数组实例_json解析工具

kmeans_kmeans算法相关性分析-程序员宅基地

文章浏览阅读936次。1 kmeansK-means聚类算法也称k均值聚类算法,是集简单和经典于一身的基于距离的聚类算法。它采用距离作为相似性的评价指标,即认为两个对象的距离越近,其相似度就越大。该算法认为类簇是由距离靠近的对象组成的,因此把得到紧凑且独立的簇作为最终目标。2.算法核心思想K-means聚类算法是一种迭代求解的聚类分析算法,其步骤是随机选取K个对象作为初始的聚类中心,然后计算每个对象与各个种子聚类中心之间的距离,把每个对象分配给距离它最近的聚类中心。聚类中心以及分配给它们的对象就代表一个聚类。每分配一个样本_kmeans算法相关性分析

随便推点

Python学习之路:从入门到精通的指南_python人工智能开发从入门到精通pdf-程序员宅基地

文章浏览阅读257次。本文将为初学者提供Python学习的详细指南,从Python的历史、基础语法和数据类型到面向对象编程、模块和库的使用。通过本文,您将能够掌握Python编程的核心概念,为今后的编程学习和实践打下坚实基础。_python人工智能开发从入门到精通pdf

vscode打开markdown文件 不显示图片 预览markdown文件_vscodemarkdown图片无法显示-程序员宅基地

文章浏览阅读3.2k次,点赞3次,收藏4次。vscode打开markdown文件 不显示图片 预览markdown文件_vscodemarkdown图片无法显示

C++的64位扩展_c++ long64-程序员宅基地

文章浏览阅读516次。在做ACM题时,经常都会遇到一些比较大的整数。而常用的内置整数类型常常显得太小了:其中long 和 int 范围是[-2^31,2^31),即-2147483648~2147483647。而unsigned范围是[0,2^32),即0~4294967295。也就是说,常规的32位整数只能够处理40亿以下的数。 那遇到比40亿要大的数怎么办呢?这时就要用到C++的64位扩展了。不同的编译器对6_c++ long64

C++ 敏感词屏蔽-程序员宅基地

文章浏览阅读350次。首先要解决的问题是敏感词的存储形式,这就涉及数据结构,先想想搜索屏蔽要怎么处理,比如我有一个content,我就遍历它每个字符,先看与词典中所有词第一个字符相同的,再看第二个,再看第三个.等等。那么,很明显,这就需要一种以层来存储的数据结构--树来存储敏感词汇。我首先设计了一个Node,它要存储同一级的node指针,下一级的node指针,标识词的结束,数据。最开始本来只想到用树的结构,最后发现, ...

一种隐私保护的BP神经网络的设计-程序员宅基地

文章浏览阅读167次,点赞3次,收藏7次。1. 背景介绍1.1 隐私保护的重要性在当今的数字时代,个人隐私保护已经成为一个越来越受关注的问题。随着大数据和人工智能技术的快速发展,海量的个人数据被收集和利用,这给个人隐私带来了巨大的风险。如何在利用数据的同时保护个人隐私,已经成为了一个亟待解决的挑战。

Java常用异常包_object常用方法,java常见包;常见异常-程序员宅基地

文章浏览阅读177次。1.clone方法保护方法,实现对象的浅复制,只有实现了Cloneable接口才可以调用该方法,否则抛出CloneNotSupportedException异常。2.getClass方法final方法,获得运行时类型。3.toString方法该方法用得比较多,一般子类都有覆盖。4.finalize方法该方法用于释放资源。因为无法确定该方法什么时候被调用,很少使用。5.equals方法该方法是非常重..._一般情况下,异常类存放在什么包中