”漏洞挖掘与利用入门“ 的搜索结果

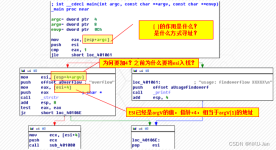

逆向工程:游戏安全入门教程 杨闯(rkvir)天融信阿尔法实验室安全研究员。...

如何利用。

ActiveX是微软在1996年引入,是基于COM组件和OLE的。...但由于现在有的第三方开发人员编程方面的原因,控件出现越来越多的漏洞能被恶意的网站来利用,通过溢出或者是功能代码的注入来侵害个人电脑。

为了帮助大家更好的学习网络安全,小编给大家准备了一份网络安全入门/进阶学习资料,里面的内容都是适合零基础小白的笔记和资料,不懂编程也能听懂、看懂,所有资料共282G,朋友们如果有需要全套网络安全入门+进阶...

0x10 UAF(Use After Free) 漏洞原理 这里,需要先介绍一下堆分配内存的原则。ptmalloc 是 glibc 的堆管理器,前身是 dlmalloc,Linux 中进程分配内存的两种方式:brk 和 mmap。当程序使用 malloc 申请内存的时候,...

从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅仅只是入门程度而已,能力越强机会才越多。因为入门学习阶段知识点比较杂,所以我讲得比较...

这些虚拟机都包含着各种类型的漏洞,例如Web应用程序漏洞、网络安全漏洞、系统漏洞等等,用户可以利用这些虚拟机来学习漏洞挖掘和利用的技术。二进制漏洞挖掘和利用是漏洞挖掘的高级阶段,需要掌握常见的二进制漏洞...

大家好我是米斯特团队的一员,我的id香瓜,我们团队在这次i春秋第二次漏洞挖掘大赛中,包揽了前五名,我key表哥一不小心拿了一个第一,导致很多人来加他好友问他,如何修炼漏洞挖掘能力,我今天帮大家解答一下这个...

随着技术的更迭和攻防手段的升级,客户端应用漏洞也逐渐出现在大众视野中(APT攻击、攻防赛事等等),在本次议题中,我们将重点关注PC侧的客户端应用程序,如即时通讯、远程服务、视频软件等应用,探索其中存在的...

初学者最好不要上手就去搞漏洞挖掘,因为漏洞挖掘需要很多的系统基础知识和一些理论知识做铺垫,而且难度较大……较合理的途径应该从漏洞利用入手,不妨分析一些公开的CVE漏洞。很多漏洞都有比较好的资料,分析研究...

刚趁着安全客推荐的平台活动,尝试了三天漏洞挖掘,我运气挺好的(挖到了四个低危,2个中危,一个严重漏洞),也因此结实了SRC年度榜一榜二的几位大师傅,得到了一些心得吧,希望能帮助到一些和我一样入门的朋友。...

在网络安全领域,我经常会被问到关于漏洞利用的问题。作为一个长期从事网络安全研究的小哥哥,我明白漏洞利用的重要性,将通过这篇文章分享给大家。

快速浏览一下网页,进入“Extensions”-“User Defined Tags”,按照步骤要求设置用户名和代码,设置完成后,单击 Submit 按钮提交。

随着技术的更迭和攻防手段的升级,客户端应用漏洞也逐渐出现在大众视野中(APT攻击、攻防赛事等等),在本次议题中,我们将重点关注PC侧的客户端应用程序,如即时通讯、远程服务、视频软件等应用,探索其中存在的...

快速浏览一下网页,进入“Extensions”-“User Defined Tags”,按照步骤要求设置用户名和代码,设置完成后,单击 Submit 按钮提交。

前言近期在研究符号执行相关的技术。近年利用符号执行进行分析的论文在安全的顶会中...符号执行入门那么什么是符号执行(symbolic execution)技术呢?Wiki中的定义是:在计算机科学中,符号执行技术指的是通过程序分...

ppt漏洞挖掘思想,浅谈Web业务&应用逻辑缺陷,我的Web应用安全模糊测试之路,WEB安全-兵器剖析,WEB安全漏洞攻防-基础。WEB安全入门基础,WEB安全-杂类知识

对于"PHP网站漏洞挖掘从入门到精通"这...总之,PHP网站漏洞挖掘从入门到精通需要不断学习和实践,并与其他安全专业人士进行交流和分享经验。只有不断提升自己的知识和技能,才能在这个领域中成为一名专业的漏洞挖掘者。

web逻辑漏洞挖掘是信息安全领域中的重要一环。...总之,web逻辑漏洞挖掘入门并非易事,需要掌握基本的网络和开发知识,学习漏洞类型和利用技术,并持续实践和学习。然而,放弃与否取决于个人情况和投入回报的权衡。

如何入门漏洞挖掘,以及提高自己的挖掘能力 0x01:前言 大家好我是米斯特团队的一员,我的id香瓜,我们团队在这次i春秋第二次漏洞挖掘大赛中,包揽了前五名,我key表哥一不小心拿了一个第一,导致很多人来加他...

从ctf入门漏洞挖掘

标签: 漏洞

基本功是计算机基础三大金刚的学习:体系结构–cpu的设计与实现 机器指令与汇编语言 指令的解码,执行 内存管理 CMU 18-477 introduction to Computer Architecture https://www.ece.cmu.edu/~ece447/s15/doku....

推荐文章

- java持续集成soapui_集成testNG到JavaAPI测试-执行多条用例-程序员宅基地

- 【007】基于Vue.js的通讯录管理系统(含源码、运行教程)_vue通讯录管理-程序员宅基地

- 在Windows命令行中编译运行C/C++程序_window c++代码编译-程序员宅基地

- 设计模式之Template Method模式(Lua版和C#版)_public abstract void destroy(t self); c#-程序员宅基地

- 地图二三维联动原理_二三维联动显示怎么实现-程序员宅基地

- 双系统-Ubuntu安装错误(使用EasyBCD安装Ubuntu16)_can't open /dev/sdb:no medium found-程序员宅基地

- 虚拟机克隆很慢的一种原因_qemu-img convert 克隆-程序员宅基地

- 第12章工程中的 Linux设备驱动之Linux 设备驱动的电源管理_ddp_module_clk_disable-程序员宅基地

- 交换网络安全性_pvlan 跨交换机-程序员宅基地

- 解决py2neo操作Neo4j出现The client is unauthorized due to authentication failure.的方法_py2neo.errors.clienterror: [security.unauthorized]-程序员宅基地