”系统杂类“ 的搜索结果

【001】光学系统的像质评价方法

标签: 经验分享

五类传统的像质评价方法: 瑞利判断与波前图 实际成像波面相对理想球面波的变形程度; 瑞利判断—实际波面与理想球面波之间的最大波像差不超过1/4波长,光学系统的成像质量是良好; 瑞利判断的缺点:只考虑波像差...

金蝶开发系统优劣势

目录一、存储分类1、按照网络拓扑结构的存储分类2、按存储技术分类二、...将磁盘使用scsi或sata母线直接与主板相连给系统提供存储的一种方式,如我们的笔记本默认就是这种方式。 优点: 技术简单 传输速率最高(直接对

前面主要介绍了一些直接通信和间接通信,包括一些中间件的一些技术,这次我学习的内容是层级再往下,用一句话形式就是:在分布式系统中的操作系统级别对于中间件的支持。在这篇中,主要关注与操作系统级别对于通信的...

通用串行总线UniversalSerialBus,USB)是1995年Intel、Microsoft、Compaq、IBM等公司联合制定的一种计算机外部串行通信标准。USB自推出以来,得到各PC厂商、芯片制造商和PC外设厂商的广泛支持。...

首先,加上各个章节的博客目录: ...这一章只是一个引导性的章节,所以重点很杂很懂,在这里只是进行简单的梳理,具体还需要去自行查看。 1、操作系统定义:共同的控制和分配I/O设备资源的功能集合所组成的软件...

(1)杂散干扰主要是由于接收机的灵敏度不高造成的。发射机输出信号通常为大功率信号,在产生大功率信号的过程中会在发射信号的频带之外产生较高的杂散...杂散干扰是一个系统频段外的杂散辐射落入到另外一个系统的接收...

这一做法使PE线远离相线,降低了过电流防护电器对接地故障的动作灵敏度,而不绝缘的PEN线中的中性线上的对地电位又将产生杂散电流,所以这一布线方式对保护接地是十分不妥的。保护接地的设置还有许多要求,...

喜讯,京准GPS北斗对时系统助力南亚电子管理系统

国内计算机类杂志投稿评价国内计算机类杂志投稿评价用户名: 密码: 登录 注册 在那遥緣的地方世界上最遥远的距离,不是相隔千山万水,而是我就在你面前,你却不知道我爱你 主页博客相册|个人档案 |好友 查看文章国内...

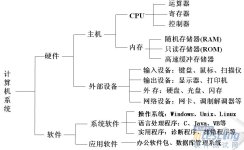

操作系统(英语:Operating System,缩写:OS)是一组主管并控制计算机操作、运用和运行硬件、软件资源和提供公共服务来组织用户交互的相互关联的系统软件程序,同时也是计算机系统的内核与基石。 操作系统需要处理...

超级计算机是计算机中功能最强、运算速度最快、存储容量最大的一类计算机,是国家科技发展水平和综合国力的重要标志。超级计算机拥有最强的并行计算能力,主要用于科学计算。在气象、军事、能源、航天、探矿等领域.....

1 什么是自适应控制器 定义:具有“结构或参数整定机构”的控制器。例如:变参数 PID 控制器; 1. 形式上:自适应控制律是非线性或线性时变控制律; 2. 效果上:是一种可以根据环境(包括噪声、干扰)以及被控对象...

该文件负责创建记忆测试系统的主窗口,该类含有main方法,记忆测试系统从该类开始运行; 2.MemoryTestArea.java 该文件所包含的MemoryTestArea类是主类MemoryGame窗口的一个JPanel容器,所创建的对象成为测试区,这...

规定的条件是指直接与软件运行相关的使用该软件的计算机系统的状态和软件的输入条件,或统称为软件运行时的外部输入条件;规定的时间区间是指软件的实际运行时间区间;规定功能是指为提供给定的服务,软件产品所必须...

本人现为一名「机器学习」方向的研究生,本科专业为 CS,期间主要参与 ACM 竞赛,因此主页内的博客一共分为如下四类:机器学习、ACM 各类算法详细解析 + 题型讲解、CS 课程笔记(主要是各类 MOOC 课程的笔记,外加...

这段时间看了较多的编程语言方面的书籍,也有关于数据结构、算法等基础类的书籍,但是每次理解都要花费较多时间,也就没有动力将重要的知识点记录下来了。所以这次我决定从我熟悉的领域开始,将一些重要的基础重新打...

作为学生,你想不想要这样一种服务:教务系统更新成绩后,你的手机上会自动收到成绩通知? 作为白领,你想不想要这样一种服务:公司发布了晋升、放假等新闻时,你的手机上会第一时间收到新闻? 作为…… 什么,你还...

下面内容转自大数据与人工智能微信公众号,由于网络上推荐系统的相关学习资料太多太杂,东拼西凑学习很难摸出门道,同时我也在学习推荐系统,因此我将该系列内容摘录到我的博客,方便大家直接在博客中查看,大家一起...

一、指令系统的概述 什么是指令系统? 答:指令系统是计算机硬件的语言系统,也叫做机器语言。 为什么说指令系统是计算机软件和硬件的分界面? 答:因为的上面层次是系统软件和应用软件,下面层次是硬件逻辑实现...

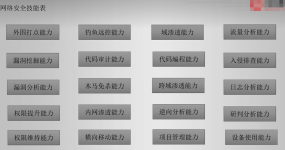

系统安全分析与设计 第一节.信息系统安全属性 第二节.对称加密技术与非对称加密技术 第三节.信息摘要与数字签名 第四节.数字信封与PGP 第五节.各个网络层次的安全保障 第六节.网络安全——网络威胁与攻击及...

推荐文章

- Java---简单易懂的KNN算法_jf.knn-%; 9 &-程序员宅基地

- 最新版ffmpeg 提取视频关键帧_从视频中获取flag-程序员宅基地

- 【ARM Cache 系列文章 11 -- ARM Cache 直接映射 详细介绍】

- Objective-C学习计划

- 【数据结构】最小生成树(Prim算法、Kruskal算法)解析+完整代码

- python访问组策略_python 模块 wmi 远程连接 windows 获取配置信息-程序员宅基地

- html把div做成透明背景,DIV半透明层 CSS来实现网页背景半透明-程序员宅基地

- 关机恶搞小程序

- mnist手写数字分类的python实现_TensorFlow的MNIST手写数字分类问题 基础篇-程序员宅基地

- wxpython窗口跳转_WxPython-用按钮打开一个新窗口-程序员宅基地